Python网络安全教科书

- 书 号:978-7-121-34108-3

- 出版日期:2018-05-29

- 页 数:336

- 开 本:16(185*235)

- 出版状态:上市销售

- 维护人:董英

纸质版 ¥69.00

本书是一本黑客技术的入门实战书籍,从最初的工具选择,一直到最后的攻击演示,由浅入深地引导读者全面系统地掌握网络安全防范技术,借助Python打造更安全的网络。

本书分为11章,提供了互联网和局域网中30余种网络攻击的攻击方式和防范秘籍,利用Python工具和脚本让网络更安全。这30余种方法,包括SQL注入、内网攻击、木马潜伏、漏洞监测等,笔者按照攻击手法将其分为11类,每种手法从概念、原理、工具、防范秘籍等方向进行了阐述,是一本所有公司都该入手的网络安全防范入门书。

本书内容丰富,选取了典型的示例,实用性强,适合网络入门者和对Python语言有初步了解的读者阅读。

本书分为11章,提供了互联网和局域网中30余种网络攻击的攻击方式和防范秘籍,利用Python工具和脚本让网络更安全。这30余种方法,包括SQL注入、内网攻击、木马潜伏、漏洞监测等,笔者按照攻击手法将其分为11类,每种手法从概念、原理、工具、防范秘籍等方向进行了阐述,是一本所有公司都该入手的网络安全防范入门书。

本书内容丰富,选取了典型的示例,实用性强,适合网络入门者和对Python语言有初步了解的读者阅读。

服务器兼容,提供Windows和Linux的网络安全防范工具

手把手教学,详尽的工具安装、网络配置、脚本检测步骤

360度防护,涉及内网、外网、无线网、Web服务器、数据服务器

手把手教学,详尽的工具安装、网络配置、脚本检测步骤

360度防护,涉及内网、外网、无线网、Web服务器、数据服务器

前 言

网络技术飞速发展,现在人类已经无法完全离开网络,也无法再忽视网络安全这个问题。我们可以不做黑客,但我们不能不了解如何去防范黑客。

就技术而言,没有什么好坏正邪之分。心思不正的人可以通过黑客技术谋利并满足其私欲,而心思纯正者可以学习网络技术,防黑客于服务器之外,并助人为乐。

网络技术发展非常快,也许今天的黑客技术下周就已经过时了,这是反黑客技术的胜利,但网络技术原理不会过时。也许针对同一漏洞的所有黑客手段都利用了一个原理(最典型的就是SQL注入),不同的技术方法只是对同一个原理的不同利用。

网络技术应用广泛,从个人到企业,从学生到工程师……每个人都需要对网络技术有所了解。不一定非得成为专家,但对网络技术原理有所了解才能有效地抵御黑客的攻击。即使一时无法抵御也能大概理解攻击原理,有的放矢地找到抵御方法。

本书共11章,前面的9章着重介绍了网络工具的选择和互联网攻击原理及过程;后面两章介绍了局域网的攻击。在互联网攻击的示例中选取了网络中流行的靶机DVWA进行演示,详细地演示了攻击的过程并阐述了攻击原理。在本书的局域网攻击演示中,使用了常用的软件及简单的方法让读者对网络技术有所了解,对黑客攻击有所防范。

本书的写作特点

◎ 降低网络防范黑客的入门门槛,适合所有中小企业和传统企业

为了便于读者理解本书的内容,笔者尽可能选择应用广泛的软件,以网络小白的视角,使用很少的步骤来达到目的。全书内容做到尽可能简单且通俗易懂。

◎ 罗列常见的攻击手段和防范方法,让网站管理人员都具备基本的保护能力

通过简单的实例,详细地说明黑客攻击的原理及过程,让黑客小白学会基本的工具使用,全书包括暴力破解、SQL注入、命令注入、上传木马、Web攻击、漏洞检测、潜伏、无线破解、内网攻击等常见的攻防技术。

◎ Python编程的简单实现,让网络运维变得更简单

Python语言成为目前非常流行的语言,不仅流通广泛,还提供了一大批可用的工具、代码等来对网络进行安全管理,这就使得网络管理人员更容易上手实战。

◎ 各种黑客工具的理论和原理解剖,让人知其然更知道防范于未来

如果只会简单的工具使用,不知道黑客的攻击原理,我们就只能防守。为了更好地防范网络攻击,本书对黑客原理的介绍也不惜笔墨,力图让读者举一反三,维护起网络来事半功倍。

◎ 涉及互联网和局域网,让企业级网管工作更轻松

在信息化的社会下,企业对互联网和局域网的使用已经渗透到了方方面面,连打印也都是在局域网内实现的,这个时候我们更应该关注网络的安全。本书的技术点不仅包括互联网这种大方向上的攻防,也包括局域网内的各种安全防范技术。

◎ 涵盖Linux&Windows的知识点

全书尽量使用Linux&Windows通用的网络攻防软件,让读者无须为操作系统的转换分心。

本书面向的读者

◎ Python入门读者,可以拿来练手

◎ 网管,可以用来维护网络安全

◎ 初级黑客,可以掌握各种网络攻防工具的使用

◎ 培训学校,可以作为网络安全课程的专用教材

◎ 网站运维人员,可以加强网络基础建设的安全防范

◎ 网页开发人员和服务器开发人员,可以学会基础的安全网站的搭建知识

◎ 其他维护人员,可以学习网络安全基础的防范知识

严正声明

本书所讨论的技术仅用于研究学习,旨在更大限度地唤醒大家的信息安全意识,提高信息安全防护技能,严禁用于非法活动。任何个人、团体、组织不得将其用于非法目的,违法犯罪必将受到法律的严厉制裁。《中华人民共和国刑法》关于信息安全的条例有第二百五十三条之一、第二百八十五条、第二百八十六条和第二百八十七条,任何个人、团体、组织都应严格遵守这些条例。

读者服务

轻松注册成为博文视点社区用户(www.broadview.com.cn),扫码直达本书页面。

◎ 提交勘误:您对书中内容的修改意见可在 提交勘误 处提交,若被采纳,将获赠博文视点社区积分(在您购买电子书时,积分可用来抵扣相应金额)。

◎ 交流互动:在页面下方 读者评论 处留下您的疑问或观点,与我们和其他读者一同学习交流。

页面入口:http://www.broadview.com.cn/34108

网络技术飞速发展,现在人类已经无法完全离开网络,也无法再忽视网络安全这个问题。我们可以不做黑客,但我们不能不了解如何去防范黑客。

就技术而言,没有什么好坏正邪之分。心思不正的人可以通过黑客技术谋利并满足其私欲,而心思纯正者可以学习网络技术,防黑客于服务器之外,并助人为乐。

网络技术发展非常快,也许今天的黑客技术下周就已经过时了,这是反黑客技术的胜利,但网络技术原理不会过时。也许针对同一漏洞的所有黑客手段都利用了一个原理(最典型的就是SQL注入),不同的技术方法只是对同一个原理的不同利用。

网络技术应用广泛,从个人到企业,从学生到工程师……每个人都需要对网络技术有所了解。不一定非得成为专家,但对网络技术原理有所了解才能有效地抵御黑客的攻击。即使一时无法抵御也能大概理解攻击原理,有的放矢地找到抵御方法。

本书共11章,前面的9章着重介绍了网络工具的选择和互联网攻击原理及过程;后面两章介绍了局域网的攻击。在互联网攻击的示例中选取了网络中流行的靶机DVWA进行演示,详细地演示了攻击的过程并阐述了攻击原理。在本书的局域网攻击演示中,使用了常用的软件及简单的方法让读者对网络技术有所了解,对黑客攻击有所防范。

本书的写作特点

◎ 降低网络防范黑客的入门门槛,适合所有中小企业和传统企业

为了便于读者理解本书的内容,笔者尽可能选择应用广泛的软件,以网络小白的视角,使用很少的步骤来达到目的。全书内容做到尽可能简单且通俗易懂。

◎ 罗列常见的攻击手段和防范方法,让网站管理人员都具备基本的保护能力

通过简单的实例,详细地说明黑客攻击的原理及过程,让黑客小白学会基本的工具使用,全书包括暴力破解、SQL注入、命令注入、上传木马、Web攻击、漏洞检测、潜伏、无线破解、内网攻击等常见的攻防技术。

◎ Python编程的简单实现,让网络运维变得更简单

Python语言成为目前非常流行的语言,不仅流通广泛,还提供了一大批可用的工具、代码等来对网络进行安全管理,这就使得网络管理人员更容易上手实战。

◎ 各种黑客工具的理论和原理解剖,让人知其然更知道防范于未来

如果只会简单的工具使用,不知道黑客的攻击原理,我们就只能防守。为了更好地防范网络攻击,本书对黑客原理的介绍也不惜笔墨,力图让读者举一反三,维护起网络来事半功倍。

◎ 涉及互联网和局域网,让企业级网管工作更轻松

在信息化的社会下,企业对互联网和局域网的使用已经渗透到了方方面面,连打印也都是在局域网内实现的,这个时候我们更应该关注网络的安全。本书的技术点不仅包括互联网这种大方向上的攻防,也包括局域网内的各种安全防范技术。

◎ 涵盖Linux&Windows的知识点

全书尽量使用Linux&Windows通用的网络攻防软件,让读者无须为操作系统的转换分心。

本书面向的读者

◎ Python入门读者,可以拿来练手

◎ 网管,可以用来维护网络安全

◎ 初级黑客,可以掌握各种网络攻防工具的使用

◎ 培训学校,可以作为网络安全课程的专用教材

◎ 网站运维人员,可以加强网络基础建设的安全防范

◎ 网页开发人员和服务器开发人员,可以学会基础的安全网站的搭建知识

◎ 其他维护人员,可以学习网络安全基础的防范知识

严正声明

本书所讨论的技术仅用于研究学习,旨在更大限度地唤醒大家的信息安全意识,提高信息安全防护技能,严禁用于非法活动。任何个人、团体、组织不得将其用于非法目的,违法犯罪必将受到法律的严厉制裁。《中华人民共和国刑法》关于信息安全的条例有第二百五十三条之一、第二百八十五条、第二百八十六条和第二百八十七条,任何个人、团体、组织都应严格遵守这些条例。

读者服务

轻松注册成为博文视点社区用户(www.broadview.com.cn),扫码直达本书页面。

◎ 提交勘误:您对书中内容的修改意见可在 提交勘误 处提交,若被采纳,将获赠博文视点社区积分(在您购买电子书时,积分可用来抵扣相应金额)。

◎ 交流互动:在页面下方 读者评论 处留下您的疑问或观点,与我们和其他读者一同学习交流。

页面入口:http://www.broadview.com.cn/34108

相关图书

Python编程与3D物理学仿真(视频版)

本书将Python编程和物理力学知识同步结合起来,通过编程将物理概念和物理过程进行3D可视化展 现,帮助读者在3D场景下加深对物理知识的理解和掌握,从而培养读者...

¥89.90

Photoshop设计师精通之道:摄影+平面+UI+网店实战全解

近些年,Photoshop软件在平面设计、广告摄影、影像创意、网页制作、后期修饰、视觉创意及界面 设计中的重要地位越来越不可被撼动,学好Photoshop是一个...

¥62.30

利用Python轻松学数学

本书将Python编程的基本知识和中小学数学知识紧密结合起来,在介绍Python知识的同时穿插数学趣题和难题的讲解,以引导读者从一个全新的角度来看待编程、体验编...

¥69.00

Python接口自动化测试

本书主要介绍如何用Python实现接口自动化测试。全书主要内容包括接口基础、接口手工测试、编程前的准备、用Python处理MySQL数据库、用Python发送H...

¥59.00

Python编程之美:最佳实践指南

本书是Python用户的一本百科式学习指南,由Python社区数百名成员协作奉献。<br>全书内容分为三大部分。第一部分是关于如何配置使用Python编辑工具的...

¥89.00

Lua程序设计(第4版)

本书由 Lua 语言作者亲自撰写,针对 Lua 语言本身由浅入深地从各个方面进行了完整和细致的讲解。作为第 4 版,本书主要针对的是 Lua 5.3,这是本书撰...

¥89.00

您好,我在阅读过程中发现此书37页 “apt-get install docker-io” 此条命令在实际操作中应为“apt-get install docker.io”

为什么我把python路径导入到conemu中导入不进去

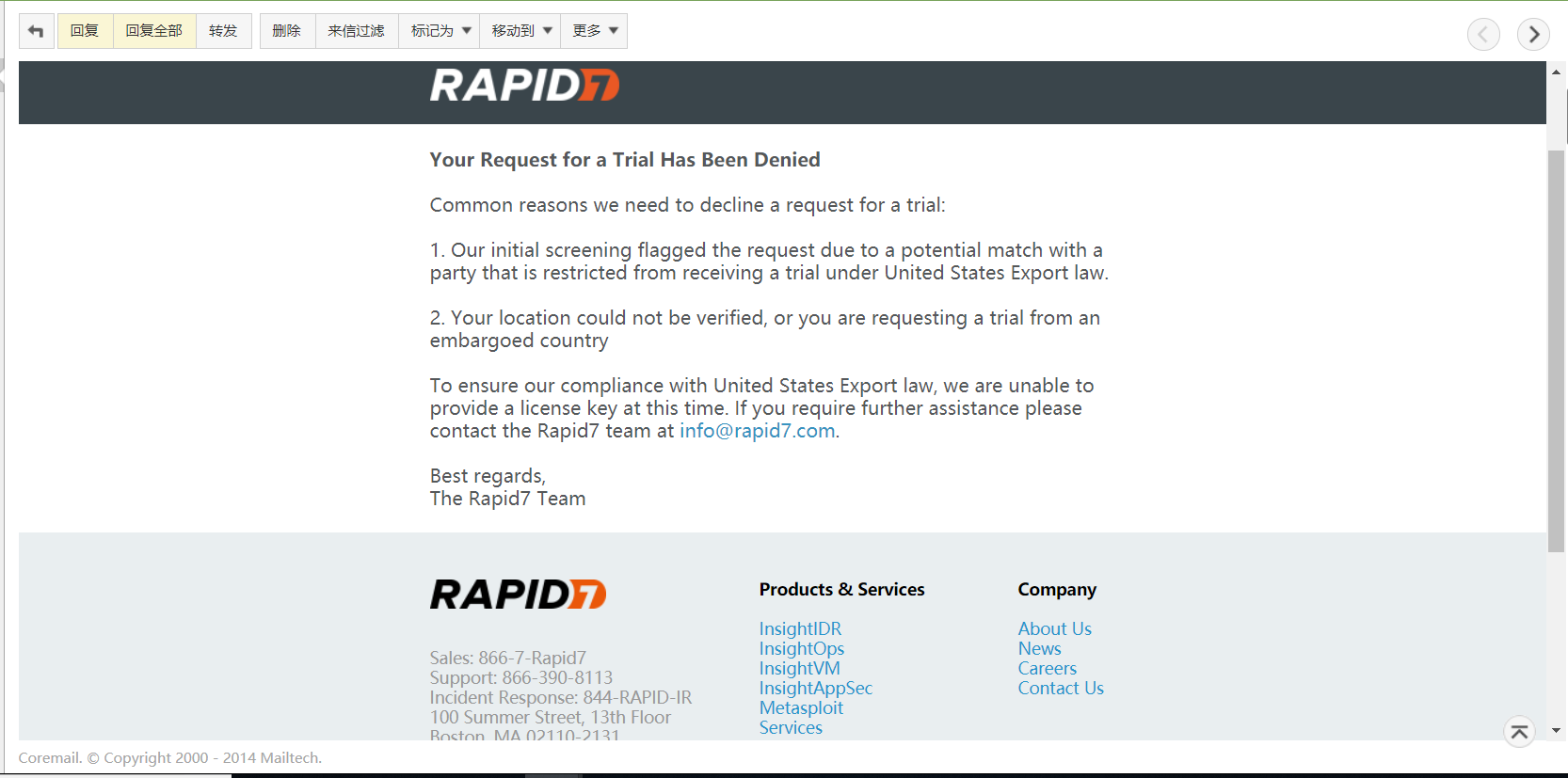

您好,我在学习这本书时碰到了一个问题。在第50页安装漏洞扫描工具Nexpose中,申请的邮箱已经通过了验证,但是收不到Nexpose的验证码。不停地出现这个信息,我换了几个代理还是一直出现,请问应该怎么办?

您好,我在看这本书的时候,发现了一处印刷错误,在第48页第一行,”Nexpost”应为”Nexpose”,望更正

你好,我是福建师范大学的老师,我用此书作为教材,能否送一本样书。